Com a penetração de smartphones em todos os segmentos do mercado, o malware móvel cresce e de acordo com uma nova ameaça relatada pela Lookout Mobile Security, o Android é alvo da maior parte dos ataques.

Aqui estão oito dos malwares mais perniciosos que ameaçaram o Android:

- Apps falsos de bancos: em 2009, enquanto o Android Market ainda era relativamente novo, um usuário conhecido como Droid09 upou vários apps online de bancos para enganar usuários de grandes instituições bancárias a digitar seus logins de conta online.

- Android.PjappsM: no começo de 2010 invasores baixaram programas legítimos do Android Market, os infectaram com o malware Android.Pjapps e distribuíram a versão modificada em marketplaces terceirizados. O objetivo – de acordo com a Symantec – era roubar informação de dispositivos infectados e arrolá-lo em uma botnet que então lançaria ataques a sites para roubar dados adicionais e infectar mais dispositivos. Também enviava mensagens SMS com custo.

- Android.Geinimi: apesar de não ser muito preocupante para usuários norte americanos, o cavalo de tróia conhecido como Geinimi corrompia inúmeros dos jogos legítimos do Android em sites de downloads chineses e adicionava dispositivos infectados em um botnet móvel.

- AndroidOS.FakePlayer: embora relativamente ineficazes contra alvos com base nos Estados Unidos, a ameaça demostrou a facilidade com que um invasor pode roubar de usuários sem seu conhecimento. Como a Symantec explicou, “esse app malicioso se disfarça de um aplicativo de media player. Uma vez instalado, ele envia silenciosamente mensagens SMS (ao custo de muitos dólares por mensagem) para números de SMS na Russia”. Felizmente não funcionou em redes sem fio fora da Rússia então o dano real foi mínimo para os clientes norte americanos.

- DroidDream (codinome Android.Rootcager): uma das campanhas mais nefastas de malware abordadas no Relatório de Ameaças da Lookout, o DroidDream infectava cerca de 60 diferentes aplicativos legítimos na plataforma Market e infectou centenas de milhares de usuários no primeiro trimestre de 2011. O malware acrescentou dispositivos infectados para um botnet, violou a proteção de segurança do Android, instalou software adicional e roubou dados.

- Android.Bgserv: pouco depois do Google implantar uma ferramenta para os usuários limparem os dispositivos que tinham sido infectados com o DroidDream. Conhecido como Android.Bgserv, este malware um pouco menos perigoso, rouba dados do dispositivo como o número do telefone e upava na China.

- GGTracker: em junho desse ano uma ameaça chamada GGTracker mostrava aos usuários com uma página de rede móvel projetada para parecer como a do Android Market e levou-os a baixar um app de economia de bateria do telefone. Uma vez instalado, o app enviava mensagens SMS premium do número de telefone, cobrando taxas de US$40 por cada uma.

- DroidKungFu: em uma emergente tática de distribuição de malware conhecida como ataque de atualização, os criadores entram na app store por meio de um aplicativo legítimo, esperam que um número significativo de usuários os instale e então injetam malware por meio de atualização over-the-air. O primeiro exemplo desse tipo de ataque foi o DroidKungFu e foi frustrado antes mesmo de infectar usuários no Android Market. Os analistas de segurança da Lookout acharam o malware nos mercados chineses e depois perceberam os mesmos escritores tentando postá-los no mercado oficial. A Lookout notificou o Google e o app foi imediatamente rejeitado.

Abraços,

Ricardo Aguero

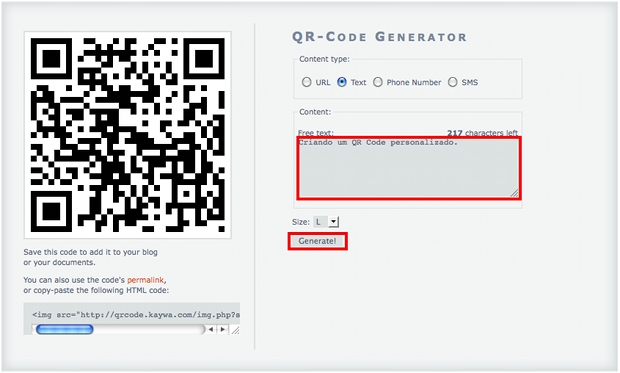

Gerando um QR Code através de serviço gratuito (Foto: Reprodução)

Gerando um QR Code através de serviço gratuito (Foto: Reprodução)